Con la digitalizzazione dell’economia, anche le attività criminali si spostano in rete. L’intelligenza artificiale (IA) sta diventando sempre più protagonista nella lotta contro i cyber attack, gli attacchi informatici, che sono da qualche anno in notevole aumento. Secondo l’ultimo rapporto pubblicato da Clusit (Associazione italiana per la Sicurezza Informatica), nel 2019 nel mondo si sono verificati mediamente 139 cyber attack al mese, in aumento del 47,8% rispetto agli attacchi mensili registrati nel quinquennio 2014 - 2018. Anche in Italia il numero di cyber attack è cresciuto drasticamente: 1670 sono stati quelli ‘‘gravi’’, uno ogni 5 ore. Un aumento del 7% rispetto al 2018 e del 91,2% rispetto a 5 anni fa e che non tiene conto degli attacchi sventati o non riusciti. Inoltre, i dati sono relativi al 2019 e non comprendono quindi i recenti attacchi ai danni di imprese e istituzioni che si sono verificati anche a causa della diffusione improvvisa dello smart working, che ha colto molte imprese impreparate.

In crescita è soprattutto il cybercrime: nell’83% dei casi, infatti, gli attacchi avevano come scopo l’estorsione di denaro alle vittime. Tuttavia, preoccupanti sono anche i dati relativi al cyber espionage (spionaggio informatico volto a raccogliere dati e informazioni confidenziali), e alla cyber warfare, la guerra cibernetica. Uno strumento, quello della cyber warfare, che negli ultimi anni è stato utilizzato per tentare di accedere a informazioni cruciali. Una situazione, ben descritta da Alec Ross, esperto di politiche tecnologiche ed ex consigliere per l’innovazione dell’amministrazione Obama. ‘‘Tecnologie e scienze sono al centro dell’esercizio di potere e dunque della politica estera’’, ha dichiarato in una recente intervista al Corriere della Sera, sottolineando l’importanza di inserire nelle agende dei leader mondiali i temi legati alla cyber-diplomazia. ‘‘Il futuro dei nuovi poteri geopolitici sarà deciso in larga parte da chi acquisirà la supremazia nel 5G, la genomica, il supercomputing e l’IA’’.

Intelligenza artificiale, come usarla per reagire agli attacchi informatici e prevenirli

In un tale scenario, l’intelligenza artificiale (IA) può venire in soccorso, fornendo strumenti in grado non solo di riconoscere tempestivamente gli attacchi esterni, ma anche di anticiparli. Tra le applicazioni dell’IA più conosciute, i sistemi di riconoscimento biometrico sono sempre più utilizzati per creare modalità di log-in sicure, attraverso il riconoscimento facciale dell’utente, lo scanner dell’impronta digitale o della retina. Spesso sono associati a delle password, che creano quindi un doppio sistema di sicurezza per l’accesso ai dati, anche noto come autenticazione a due o più fattori. In questo campo, l’intelligenza artificiale è in grado di fornire un framework di autenticazione più dinamico, che garantisce accessi diversi a seconda della rete, della posizione e del dispositivo dal quale si effettua il log-in.

Un’altra applicazione dell’IA utile alla protezione dei dati è il machine learning, o apprendimento automatico, che fornisce a un sistema la capacità di imparare e migliorare dall'esperienza. Un database di apprendimento automatico, ad esempio, può attingere alle informazioni su qualsiasi forma di malware che sia stata rilevata in precedenza. Così, quando appare una nuova forma di malware, o una variante modificata di un malware conosciuto, il sistema può confrontarla con il database, esaminando il codice e bloccando l'attacco sulla base del fatto che eventi simili sono stati precedentemente ritenuti dannosi. Questo è possibile anche quando il codice del malware è nascosto tra grandi quantità di codici benigni o inutili, come spesso accade.

Certo, lo scenario è complesso. I costi dell’IA sono ancora molto sostenuti. Per le aziende, implementare queste soluzioni richiede risorse notevoli, in termini di memoria, acquisizione dei dati e di codici, potenza di computing e ovviamente personale con le giuste skill. Inoltre, l’IA non è del tutto esente dagli attacchi degli hacker: nel settembre del 2019, per esempio, il quotidiano The Wall Street Journal, riportò la notizia di una truffa ai danni del CEO di una compagnia energetica britannica, che pensando di parlare con il CEO dell’azienda madre in Germania trasferì 220 mila euro a un truffatore. L’hacker aveva infatti utilizzato l’intelligenza artificiale per imitare la voce e il modo di esprimersi del CEO tedesco.

Tuttavia, secondo gli esperti di sicurezza informatica, queste considerazioni non devono impedire a governi, istituzioni e imprese di prestare attenzione alle opportunità che l’IA offre e tenere il passo con i suoi sviluppi.

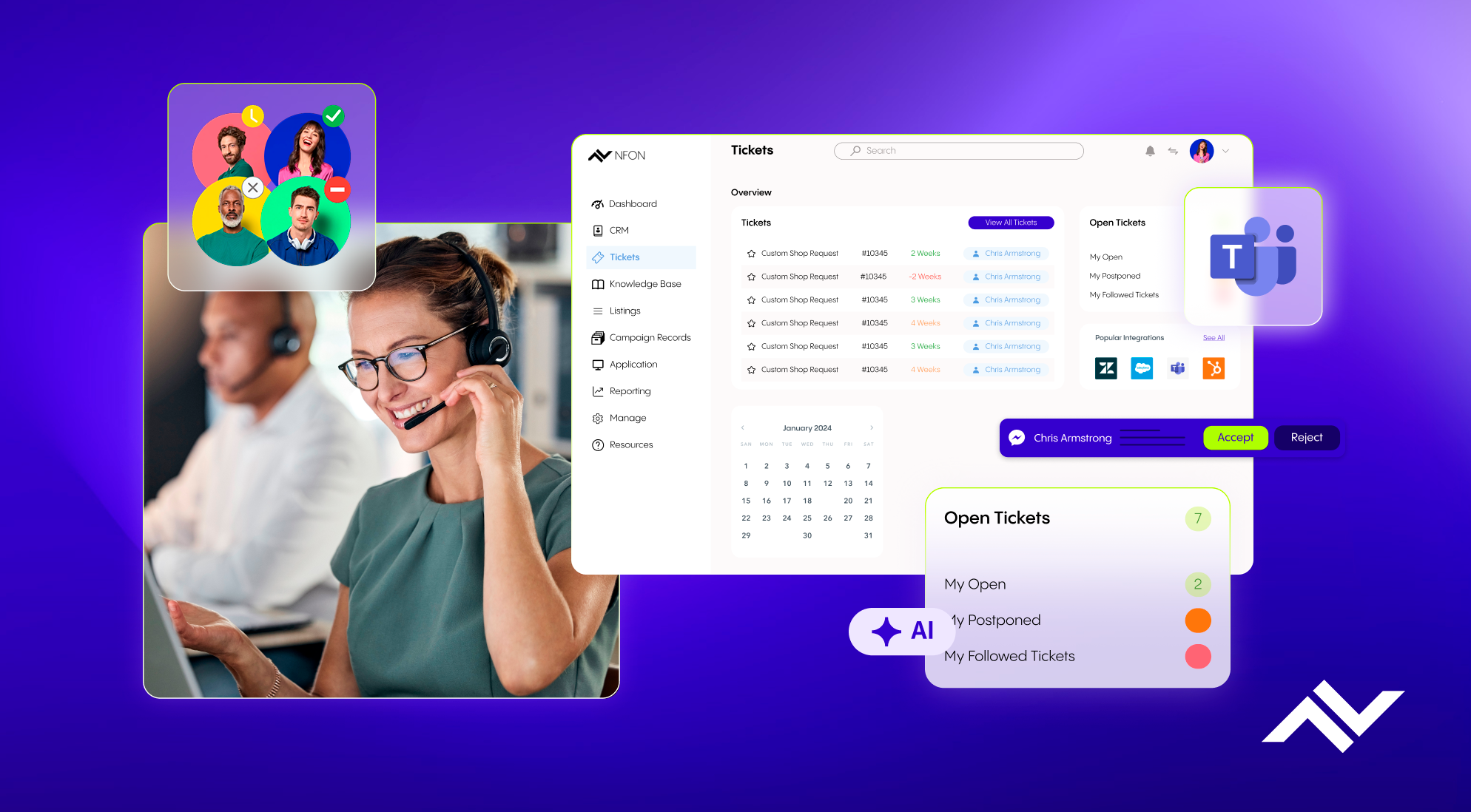

E che la necessità di affinare tutte le armi possibili per prevenire furti di dati e cyber attack sia ormai una priorità, non sfugge a nessuno. Lo sappiamo bene noi di NFON, che lavoriamo da anni per offrirti soluzioni sicure che rispondano a tutte le esigenze della tua azienda. Come Cloudya, il centralino in cloud che ti permette di rimanere connesso con i tuoi colleghi e clienti, in qualsiasi momento, da qualunque luogo e in massima sicurezza. “La nostra azienda punta alla qualità e alla sicurezza informatica. Questo si declina nel fatto che non solo adottiamo strumenti che proteggono da attacchi di qualunque natura, completamente in linea con la cybersecurity, ma abbiamo addirittura sviluppato dei sistemi di sicurezza informatici proprietari che si affiancano a sistemi di sicurezza commerciali”, spiega Marco Pasculli, Managing Director di NFON. Per questo, NFON ha sviluppato il servizio audioconferenze moderate, che permette di connettere fino a un massimo di 50 partecipanti interni ed esterni con autenticazione mediante PIN e Neorecording, che ti offre tutti gli strumenti necessari per registrare e memorizzare in sicurezza tutte le chiamate e le altre interazioni vocali con i clienti.

.jpeg)

.png)